Todos los Consejos

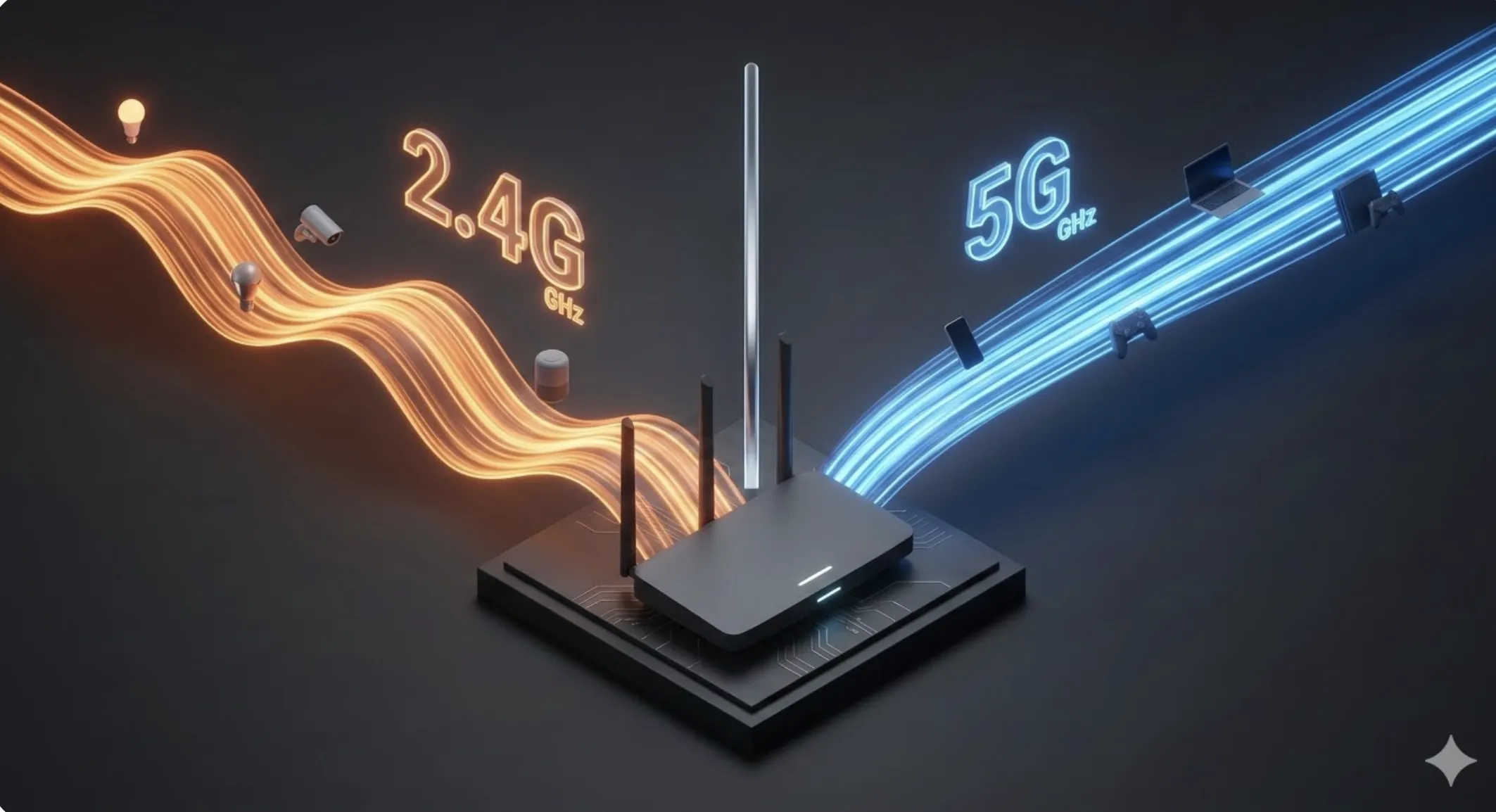

Cómo separar las bandas de 2.4 GHz y 5 GHz en tu Router

¿Congestión en la red? Separar manualmente las bandas de 2.4 GHz y 5 GHz permite asignar el tráfico pesado al ...

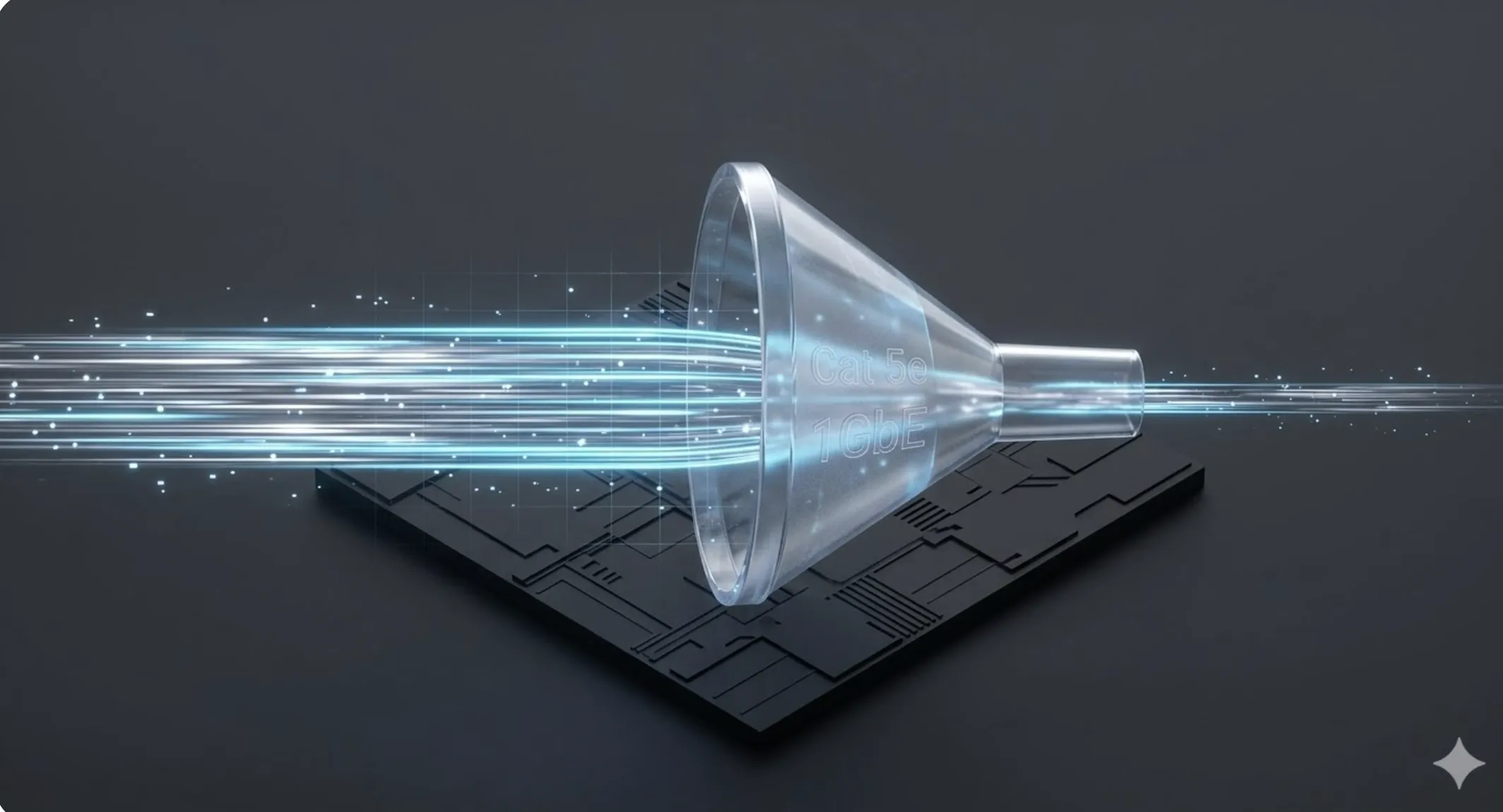

¿Por qué no alcanzas los 10 Gbps? Cuellos de Botella en Red

¿Fibra de 10 Gbps rindiendo como una de 1 Gbps? El problema no es tu operador, es la capa física de tu red loc...

Nubes Soberanas y GDPR: El Escudo de Privacidad en 2026

¿Qué papel juegan las nubes soberanas en 2026? Representan la infraestructura crítica que garantiza la soberan...

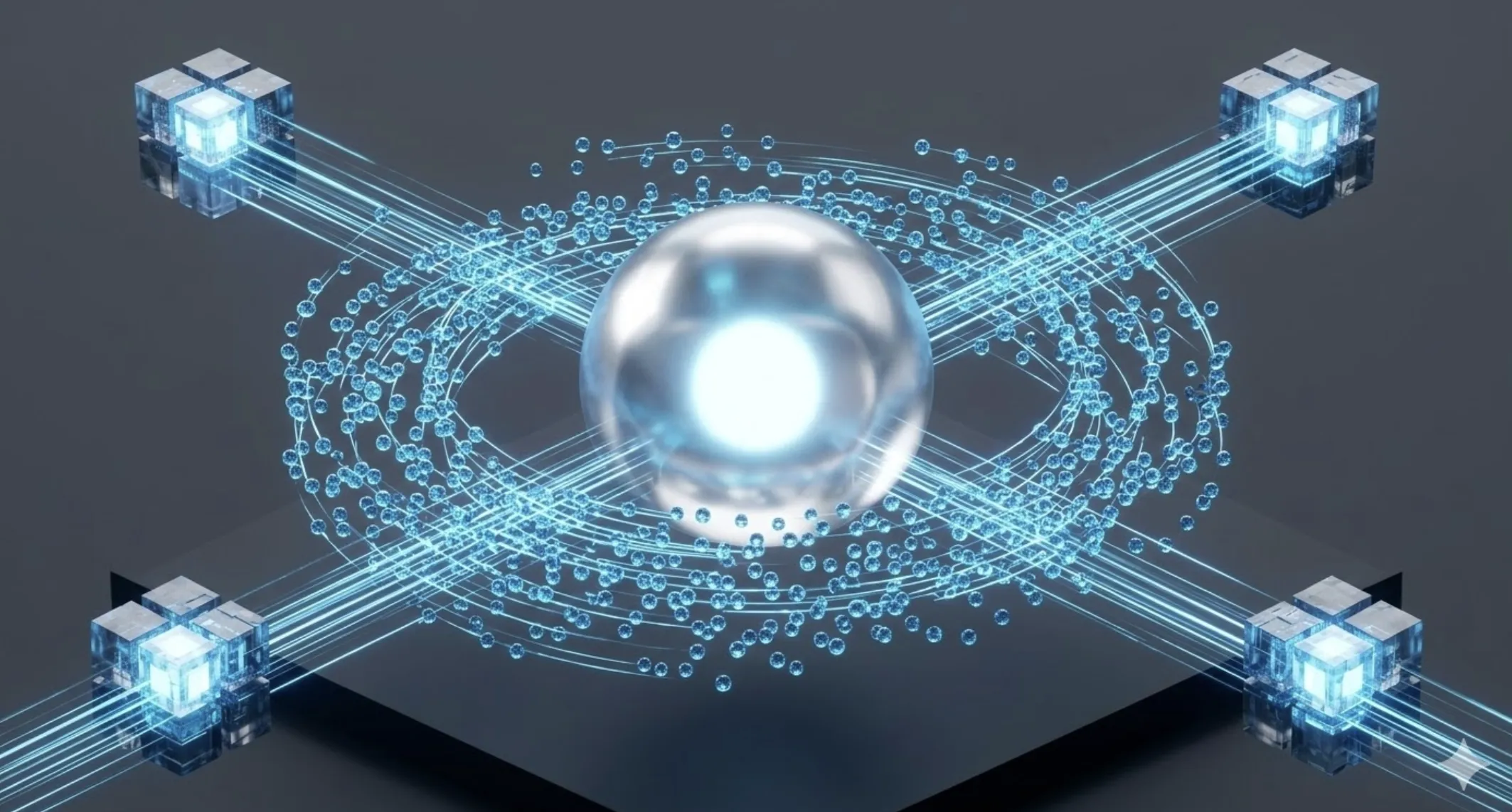

Fidelidad de Puerta: La Métrica que Define el Éxito Cuántico

¿Por qué la fidelidad de puerta es la métrica reina en 2026? Representa la precisión estadística de las operac...

Smartphones 2026: Por qué los precios han subido a 465$

¿Por qué el coste medio del móvil ha escalado a 465$ en 2026? La escasez estructural de obleas y el encarecimi...

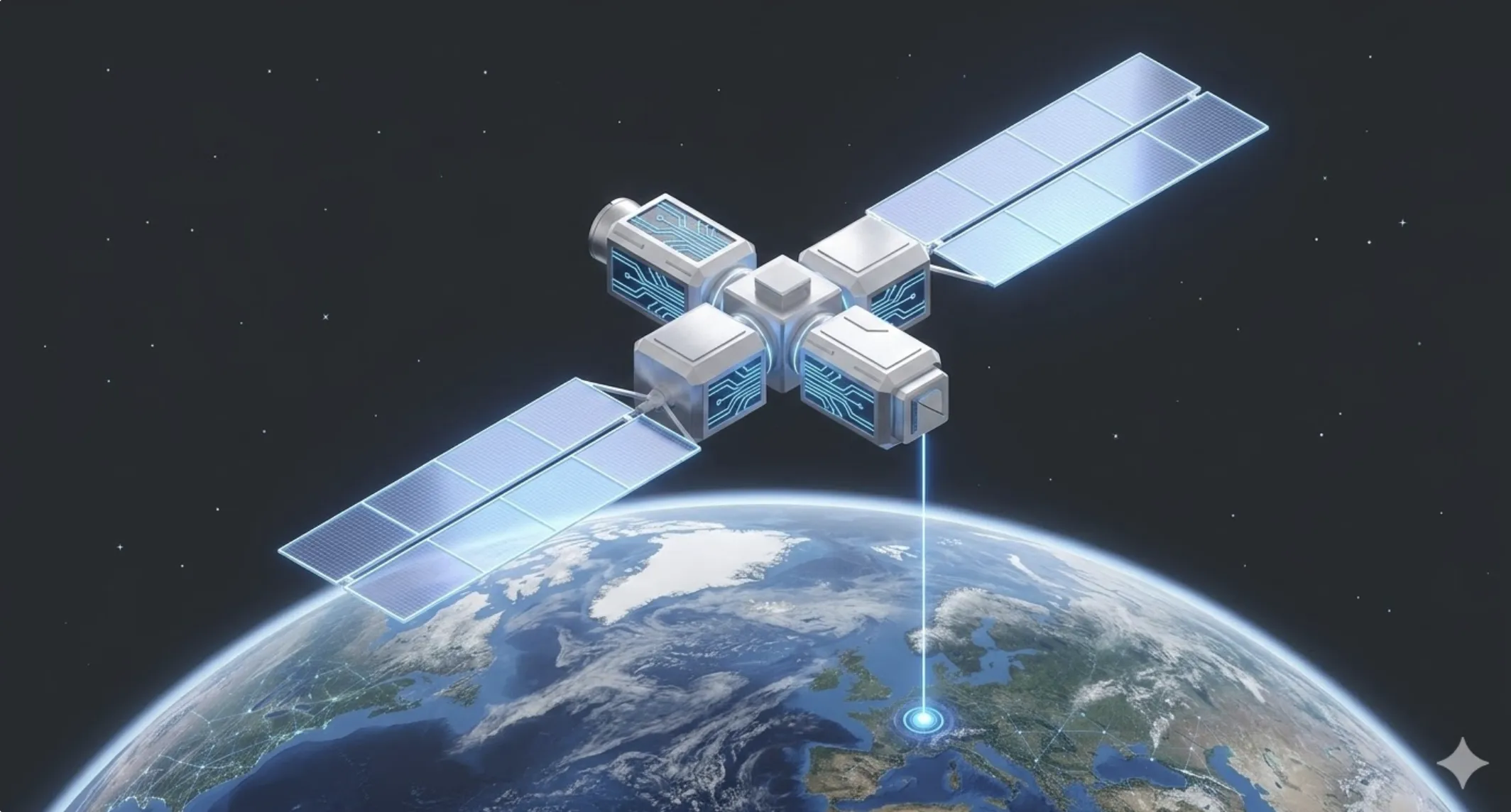

Centros de Datos Espaciales: El Futuro de la Infraestructura Cloud

¿Es el espacio el nuevo destino del Cloud? En 2026, los centros de datos espaciales emergen como la solución a...

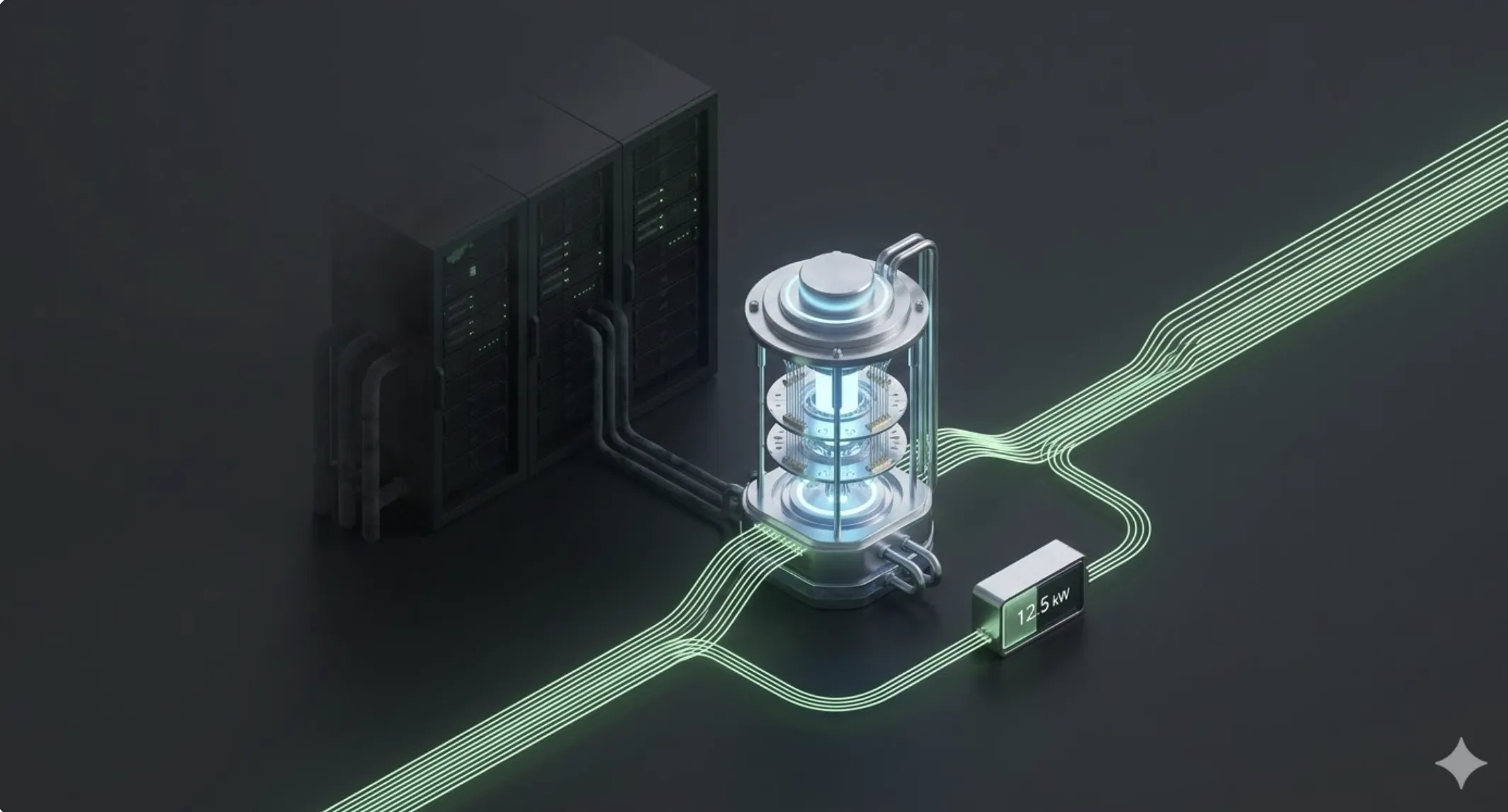

Computación Cuántica: El Salto hacia la Sostenibilidad Energética

¿Puede la computación cuántica salvar el planeta? En 2026, la superioridad algorítmica de los qubits reduce el...

La Paradoja de la Soberanía Tecnológica en 2026

¿Es posible ser tecnológicamente independiente en un mundo hiperconectado? La paradoja de la soberanía en 2026...

Cloud 3.0: Soporte Nativo para la Era de los Agentes

¿Qué define al Cloud 3.0 en 2026? Es la evolución hacia infraestructuras con soporte nativo para agentes de IA...

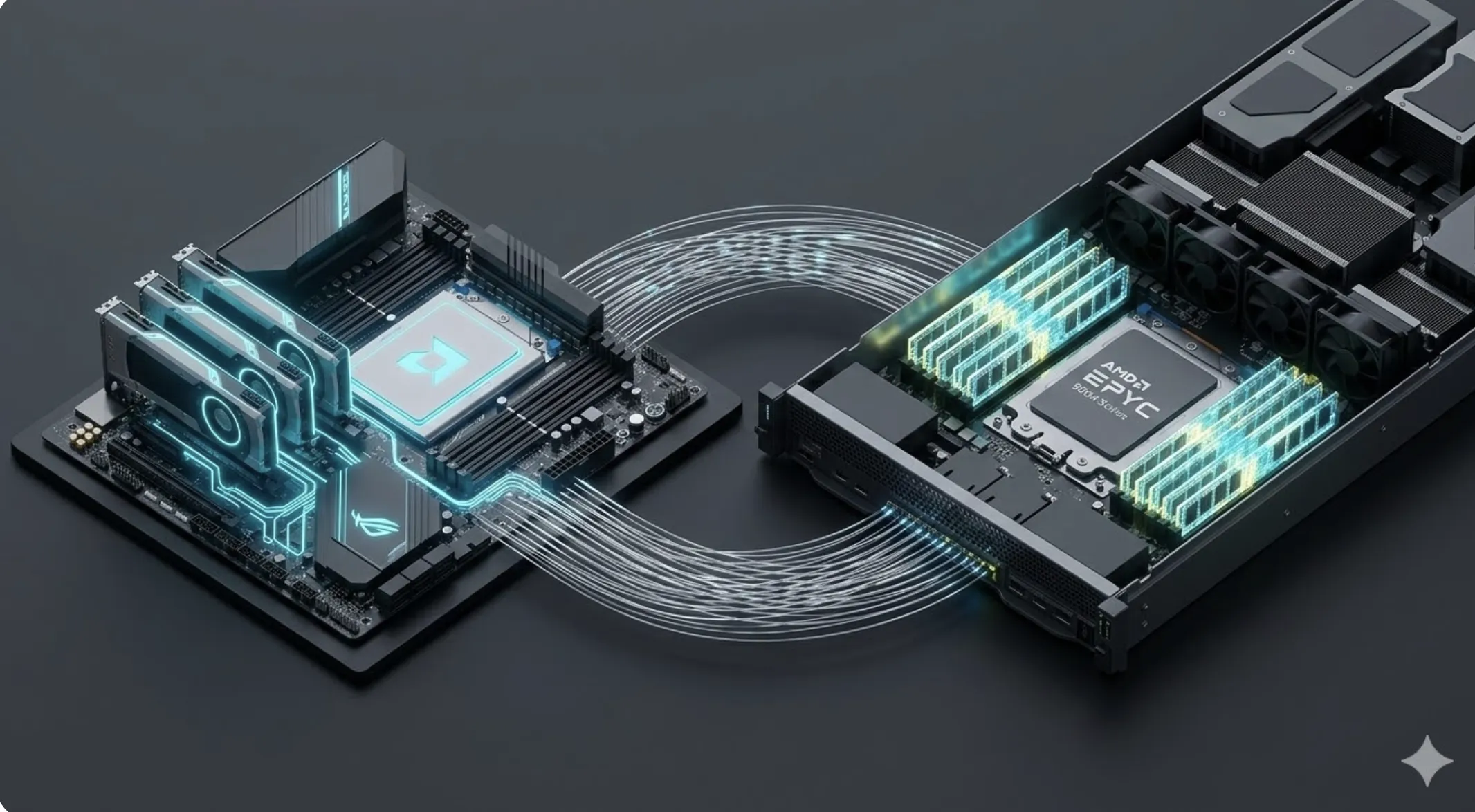

AMD EPYC vs Threadripper PRO: IA Local de Alto Rendimiento

¿EPYC o Threadripper PRO para IA local? En 2026, la elección depende de la densidad de memoria y la frecuencia...

NVIDIA RTX 5090 vs H100: ¿Cuál elegir para tus proyectos de IA?

¿RTX 5090 o H100 para tus proyectos de IA? En 2026, la brecha entre el consumo profesional y la infraestructur...

Crisis de Precios 2026: Por qué SSD y RAM han subido un 60%

¿Por qué el hardware de memoria ha subido un 60% en 2026? La tormenta perfecta entre la demanda de IA por memo...

Sesgos Algorítmicos y Reputación: El Desafío Ético de la IA

¿Cómo protege la ética algorítmica su marca en 2026? Los sesgos ocultos en la IA no son errores de software, s...

IA Científica: Colaboración Humana para el Descubrimiento

¿Cómo acelera la IA el descubrimiento científico en 2026? La IA científica transforma el laboratorio tradicion...

Curiosidad Personal: La Habilidad Más Valiosa de 2026

¿Por qué la curiosidad personal es la habilidad técnica definitiva en 2026? En un mundo de IA avanzada, el éxi...