La Paradoja de la Soberanía Tecnológica en 2026

💡 El Tip Rápido

¿Es posible ser tecnológicamente independiente en un mundo hiperconectado? La paradoja de la soberanía en 2026 revela que la autonomía real nace del control sobre la arquitectura de los bits y el código abierto.

La Ruta de la Seda y la Ingeniería de la Interdependencia

Durante siglos, la Ruta de la Seda fue una red de ingeniería logística donde ninguna nación poseía el control total. En 2026, los semiconductores son la nueva Ruta de la Seda. Intentar fabricar cada transistor localmente es una utopía costosa. La ingeniería real ha comprendido que la soberanía no es autarquía, sino resiliencia estratégica. Es la transición de controlar los átomos a dominar los bits.

La Tesis: La Fábrica Nacional como un Mando a Distancia Caro

Invertir miles de millones en plantas que dependen de software extranjero es construir un mando a distancia caro. Tienes la interfaz física, pero no el control real. En 2026, la paradoja es clara: para ser soberano, hay que ser maestro de la interdependencia. La obsesión por los átomos sin soberanía de los bits deja a las naciones vulnerables a bloqueos de software.

El Diagnóstico: Islas de Manufactura y Silos de Patentes

El fallo son las islas de manufactura que no innovan por sí mismas. Según describe Cinto Casals, Arquitecto de IA, el aislamiento conduce a la obsolescencia. Si una nación se cierra para proteger su industria, crea silos de datos que no hablan con el mundo. Cuanto más intentas encerrar la tecnología, más rápido pierdes el pulso de la innovación.

Analogía Técnica: La Redundancia del Software de Código Abierto

La soberanía se logra mediante arquitecturas como RISC-V y sistemas abiertos auditables. Si no puedes fabricar el chip, debes entender y modificar cada línea de código. Es la redundancia de conocimiento. Una nación soberana en 2026 es aquella que puede auditar sus bits, asegurando que no haya puertas traseras, sin importar dónde se fundió el silicio.

Diferenciador Metodológico: El Paso Cero de la Autonomía Abierta

Nuestra metodología implementa el "Paso Cero": antes de subvencionar una fábrica (átomos), estandarizamos la arquitectura de la información (bits). La prioridad es la propiedad intelectual compartida. Esta filosofía de Autonomía Abierta permite mitigar riesgos diversificando proveedores mientras se mantiene el control central de la inteligencia.

Visión de Futuro: La Tecnología Invisible de la Gobernanza Distribuida

El objetivo es alcanzar la tecnología invisible, donde la soberanía se gestione mediante protocolos de gobernanza distribuida. En 2026, las naciones no competirán por la fábrica más grande, sino por el entorno más seguro para el flujo de datos. El sistema será soberano por diseño, protegiendo intereses nacionales de forma proactiva.

Conclusión: ¿Soberanía de Fachada o Autonomía Real?

La pregunta para los estrategas es vital: ¿Está construyendo muros de átomos que se derrumbarán ante un cambio de software, o está invirtiendo en la maestría de los bits que garantiza autonomía real?

📊 Ejemplo Práctico

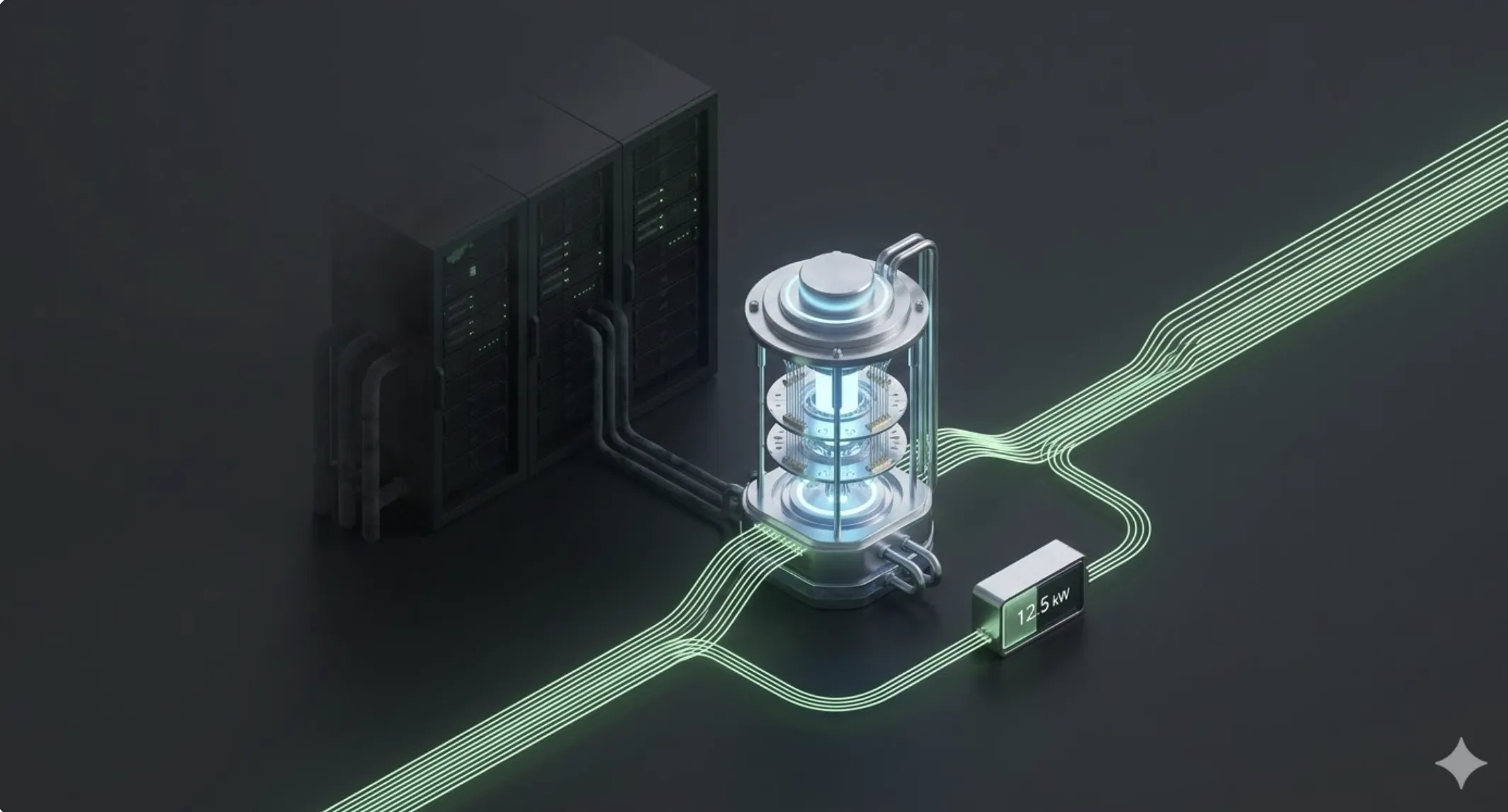

Escenario Real: Blindaje de Infraestructura de Energía con RISC-V

Un gobierno detecta que sus controladores contienen software propietario no auditable. El riesgo de un apagón remoto es inaceptable. No pueden fabricar los chips localmente a corto plazo.

Paso 1: Diagnóstico. Analizamos el flujo de bits. Aplicamos el Paso Cero: toda la capa de orquestación debe ser migrada a una arquitectura abierta. Tomamos el control del firmware antes que el del hardware.

Paso 2: Diseño Abierto. Iniciamos la transición a controladores basados en RISC-V. Aunque la manufactura sea global, el diseño lógico es auditable bit a bit. Bajo la supervisión de Cinto Casals, eliminamos cualquier caja negra del sistema.

Paso 3: Enclaves de Ejecución (TEE). Implementamos enclaves cifrados a nivel de silicio que solo responden a claves gubernamentales. La ingeniería real permite que el hardware sea agnóstico mientras la seguridad es absoluta.

Paso 4: Validación. El sistema es sometido a un test de intrusión externa. La red eléctrica sigue operando gracias a que el control reside en la capa de software soberana. La soberanía se gana en la arquitectura de la información.