Seguridad y Redes en el Cloud: Aislamiento mediante VPC

💡 El Tip Rápido

La seguridad en entornos cloud se fundamenta en la creación de redes virtuales privadas (VPC) que garantizan el aislamiento lógico de los recursos sobre hardware compartido. Mediante la división en subredes públicas y privadas, y el uso de grupos de seguridad que actúan como firewalls a nivel de instancia, se construye una defensa en profundidad contra accesos no autorizados. Es esencial aplicar el principio de mínimo privilegio y evitar la exposición innecesaria de bases de datos a través de IPs públicas. La integración de conexiones VPN y Direct Connect permite extender los centros de datos locales a la nube de forma segura, manteniendo el control total sobre el tráfico de red corporativo.

El Concepto de VPC (Virtual Private Cloud)

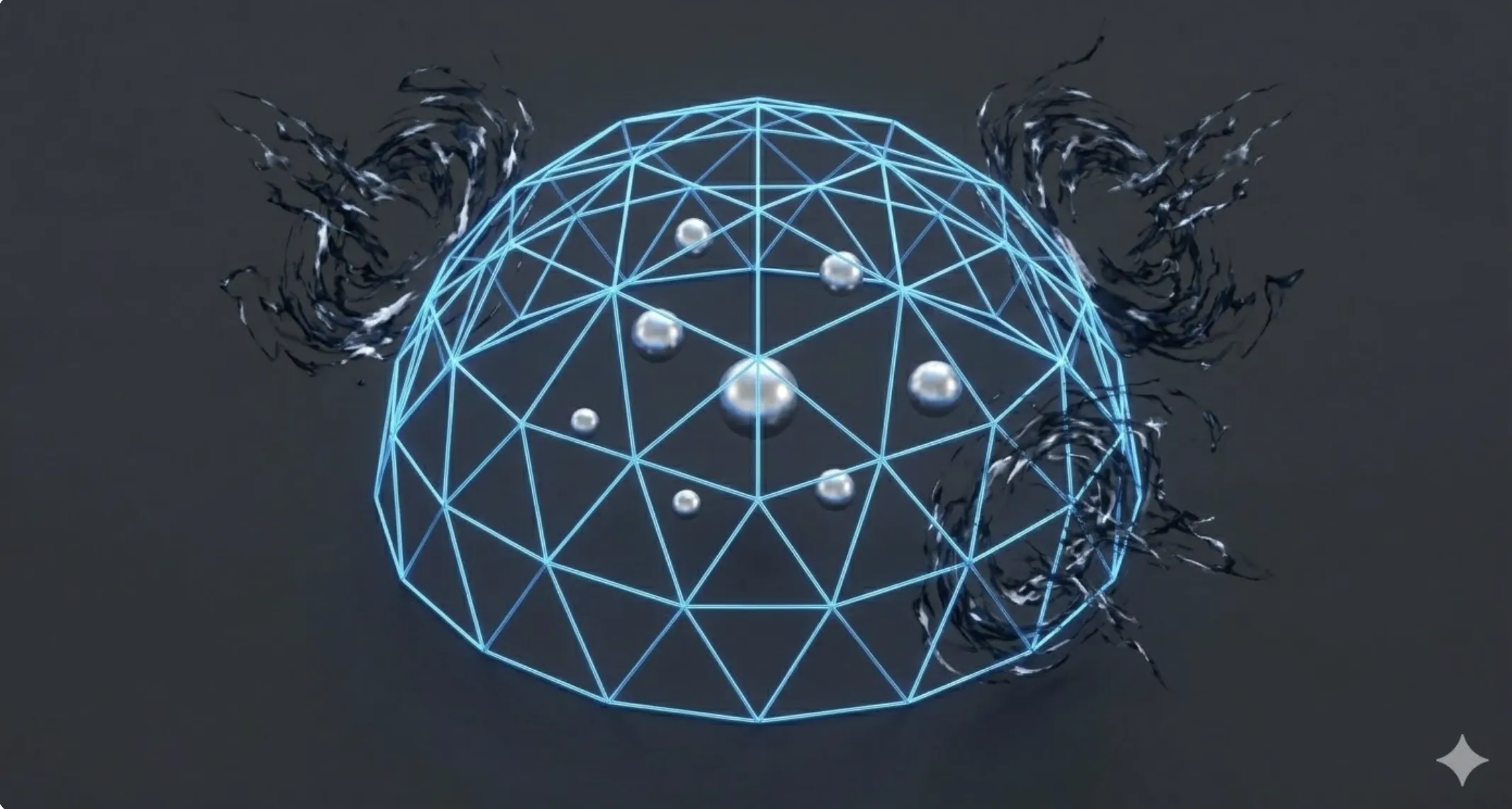

En un entorno cloud, tus servidores comparten el mismo hardware físico que los de otras miles de empresas. El mecanismo técnico que garantiza que nadie pueda acceder a tus datos es la VPC (Virtual Private Cloud). Una VPC es una sección lógicamente aislada de la red del proveedor de la nube donde puedes definir tu propio rango de direcciones IP, subredes y tablas de enrutamiento.

Subredes Públicas vs. Privadas

Una arquitectura de red segura divide los recursos en dos zonas:

- Subred Pública: Aquí residen los balanceadores de carga o servidores web que necesitan ser accedidos desde Internet. Tienen una puerta de enlace a Internet (Internet Gateway).

- Subred Privada: Aquí se alojan las bases de datos y la lógica de negocio. No tienen acceso directo desde el exterior. Solo pueden comunicarse con la subred pública. Esto crea una barrera física lógica contra los ataques externos.

Grupos de Seguridad y ACLs

La seguridad en el cloud es multicapa:

- Security Groups: Actúan como un firewall a nivel de instancia (servidor). Son "stateful", lo que significa que si permites una conexión entrante, la respuesta saliente se permite automáticamente.

- Network ACLs: Actúan como un firewall a nivel de subred. Son "stateless" y ofrecen una capa de defensa adicional para bloquear rangos de IPs maliciosas antes de que lleguen siquiera a tocar tus servidores.

Conectividad Híbrida: VPN y Direct Connect

Para conectar tu oficina física con tu VPC de forma segura, se utilizan túneles VPN IPsec cifrados. Para empresas que requieren una latencia mínima y gran ancho de banda, los proveedores ofrecen conexiones físicas dedicadas (como AWS Direct Connect), que evitan totalmente el paso por el Internet público, garantizando la privacidad técnica de extremo a extremo.

📊 Ejemplo Práctico

Escenario Real: Aislamiento de una Base de Datos de Clientes

Tienes una aplicación web en la nube y quieres asegurar que la base de datos sea totalmente inaccesible desde el exterior, incluso si el servidor web es comprometido.

Paso 1: Creación de Subredes. Configuramos una subred privada sin ruta al Internet Gateway. Colocamos allí nuestra instancia de base de datos SQL.

Paso 2: Configuración del Security Group. Creamos una regla que solo permita tráfico entrante por el puerto 3306 (MySQL) si la petición proviene específicamente del Security Group del servidor web. Cualquier otra petición es descartada por el hardware de red del cloud.

Paso 3: Salida controlada (NAT Gateway). Si la base de datos necesita salir a Internet para descargar una actualización de seguridad, usamos un NAT Gateway en la subred pública. Esto permite que la base de datos inicie conexiones hacia afuera, pero nadie desde fuera puede iniciar una conexión hacia ella.

Paso 4: Auditoría. Usamos logs de flujo (VPC Flow Logs) para verificar que no hay intentos de conexión extraños. Al no tener una IP pública, la base de datos es técnicamente invisible para los escáneres automáticos de Internet.